Hackers estão usando telas falsas de verificação Captcha para ataques

Sites vulneráveis, especialmente os feitos em WordPress por desenvolvedores amadores são os maiores alvos

Hackers estão constantemente inventando novas formas de burlar defesas e explorar usuários desavisados. Na data de hoje, mais uma vez, indentifiquei um tipo de ataque engenhoso em uma instalação de WordPress de um cliente envolvendo sistemas comprometidos que imitavam páginas de CAPTCHA — aquelas ferramentas de verificação online que pedem para você provar que é humano — com o objetivo de disseminar malware. Esses ataques se passam por serviços de CAPTCHA confiáveis, como o Google e o CloudFlare, induzindo os usuários a uma falsa sensação de segurança.

Esses incidentes geralmente resultam no roubo de credenciais, fornecendo aos invasores um ponto de entrada crucial para realizar vazamentos de dados, sequestro de contas ou fraudes financeiras. Ao explorar a confiança dos usuários nos sistemas de CAPTCHA, essa tática eficaz e enganosa leva os indivíduos, sem saber, a contornar as medidas de segurança padrão projetadas para proteger o usuário.

Neste relatório, apresentamos a progressão típica de um incidente envolvendo um CAPTCHA falso e detalhamos os malwares de roubo de informações (infostealers) e trojans de acesso remoto (RATs).

A forma de ataque é simples: o atacante invade o site da vítima, geralmente usando injeção de código, até mesmo porque sabemos que o WordPress é uma porcaria cheia de vulnerabilidades, ainda mais se manipulado por incompetentes que não entendem nada sobre segurança.

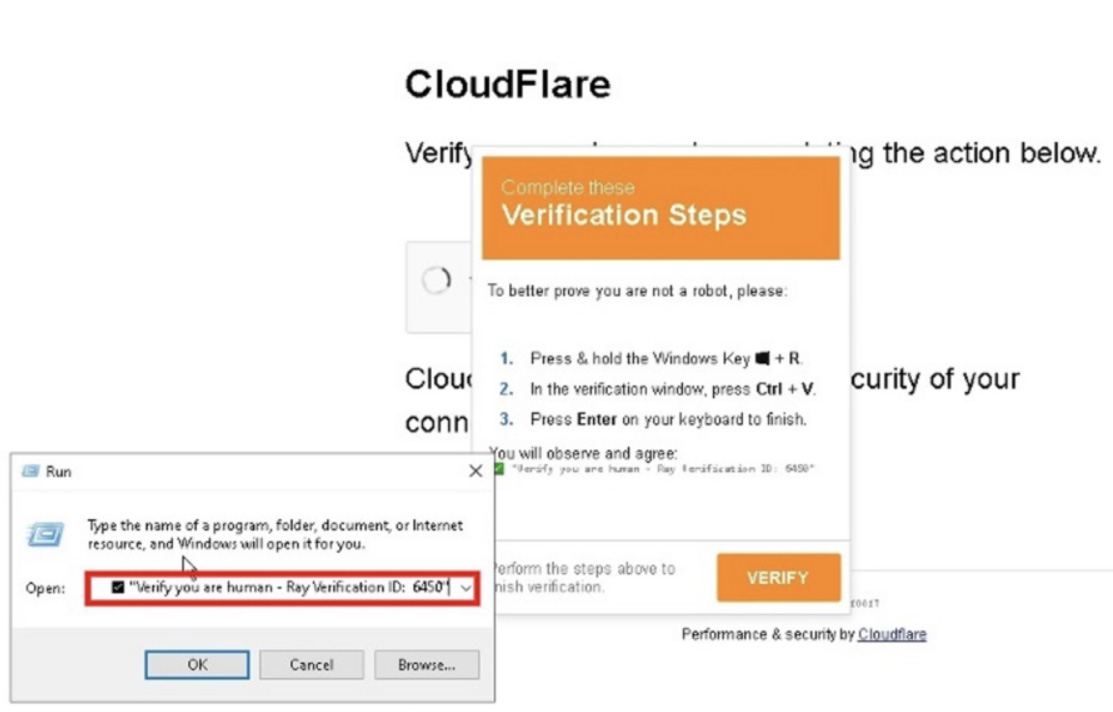

Eles vão gravar uma espécie de embed de um JavaScript que será plotado no código fonte do site, que ao site ser acessado por alguém uma falsa tela do CloudFlare irá carregar por cima do conteúdo HTML do site.

O usuário – ingênuo – tentará validar o captcha, porque achará que com isso o site voltará a aparecer normalmente. Porém, ao clicar no botão, ele verá uma instrução de que não foi possível validar e deverá fazer uma validação avançada, colando um código manualmente dentro da barra de executar do Windows.

Ai vem o ataque: aparece a mensagem “pressione o ícone do Windows no seu teclado e aperte R”! Após abrir a janela (que é do executar) pressione CTRL + V para colar o código de validação e aperte enter.

Bingo! A partir daqui você ta lascado! O código que é colado no executar do Windows foi implantado no seu CTRL + C sem que você tenha selecionado. Esse código tem os atributos e realiza a seguinte função:

powershell -w hidden: abre o PowerShell sem mostrar janela (modo oculto).

iwr: abreviação de Invoke-WebRequest, que baixa conteúdo de um site.

iex: Invoke-Expression, que executa diretamente o que foi baixado.

Como explicado, esse comando é um malware camuflado em um suposto teste de verificação do Cloudflare. Trata-se de um ataque de phishing via engenharia social que força a pessoa ao equivoco para causar danos na mesma.

Com isso o Hacker poderá ter acesso total a sua máquina, visualizar suas senhas, ler seus e-mails e até criptografar o seu disco usando Ransomware e pedir um resgate.

Eu já disse inúmeras vezes: cuidado com quem você contrata para fazer o seu site! Colocar um site no ar não é simplesmente fazer e deixar lá. Ainda mais esse lixo desse WordPress, que esses amadores fazem e abandonam. Se você deseja um site com qualidade e segurança, a Cajamar NET tem 30 anos de experiência de mercado para que você possa ficar tranquilo.